【保存版】Microsoft Defender for Endpoint オンボード方式の選び方

- 5月5日

- 読了時間: 18分

更新日:5月6日

★記事のポイント

環境 | 推奨されるオンボード方式 |

Windows 11 / 10 | |

Windows 7 / 8 | |

macOS | |

Windows Server 2019 / 2025(オンプレ) | |

Windows Server 2019 / 2025(クラウド) | |

Windows Server 2008 / 2012 / 2016 | |

Linux(オンプレ) | |

Linux(クラウド) | |

非永続 VDI | |

iOS/iPadOS | |

Android |

ローカルスクリプトは、本番運用ではなくオンボードトラブル回避用や検証用で使用しますので、本記事の対象外です。

1.はじめに

Microsoft Defender for Endpoint(以下、MDE)のオンボードは、同じ「EDRセンサー配布」に見えても、Windowsクライアント、macOS、Windows Server、Linux、VDI、モバイルで選ぶべき方式が大きく異なります。本記事では、OSの環境ごとに実務レベルで解説します。

この記事を見ながら、自社環境に合うオンボード手順をそのまま選べるようになります。

また、Windows7等のサポート終了済みOSの端末は組織内で使用しないことを推奨します。

2.基本概念の整理

2-1.MDEの「オンボード」とは何か

オンボードとは、端末やサーバーをMicrosoft Defenderサービスへ参加させ、センサー情報、正常性、検知イベント、脆弱性情報などを Microsoft Defenderポータルへ送信できる状態にすることです。オンボードすることにより(割り当て済みライセンスに含まれる)Microsoft DefenderのAV機能やEDR/XDR機能、脆弱性管理機能が適用されます。

Defenderポータルにて、[システム] > [設定] > [エンドポイント] > [デバイス管理] > [オンボーディング] から OS と方式を選んでパッケージを取得します。

2-2.標準接続と 合理化された接続の違い

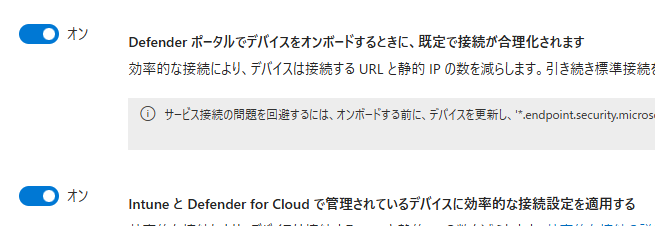

オンボードにおける「接続の種類」として「標準」または「合理化」を選べます。

「標準」は、従来どおりのフルURLセットを使う方式で、通信先が多く運用負荷が想定されます。

「合理化」は、通信先を 1つの統合ドメインにまとめる方式で、現在の推奨接続方式です。

以下の2つの設定は[オン]にしておきましょう。

[システム] > [設定] > [エンドポイント] > [高度な機能]

2-3.Microsoft Senseとは

Microsoft Senseは、MDEの「センサー」の内部名称です。Senseが対応していないWindows OSがあるため、Windows Homeや古いバージョンOSの端末にオンボードしても「Senseサービスの起動」はされずオンボードエラーになります。

2-4.オンボードの前提条件

ユーザーまたは端末に MDEライセンスが割り当てられていること ・Defender for Endpoint P1 または P2 ・Defender for Business ・Defender for Server P1 または P2

・Defender for Business Servers

ライセンスと端末が同じテナントで管理されていること

プロキシ環境の場合は以下の設定が必要です。 (1)https(443)のアウトバウンド通信 TLSインスペクションを無効。 「*.endpoint.security.microsoft.com」 ※完全なURLのリストは公式ドキュメントを確認してください (2)端末側の設定(WinHTTPプロキシ) Windows:管理者権限cmdで「netsh winhttp set proxy <proxy>:<port>」 macOS:公式ドキュメント Linux:公式ドキュメント

オンボードする端末からMicrosoft Defender サービス群へ https通信できること

3. MDEのオンボード方式を比較

3-1. オンボード方式候補の早見表

環境 | 第一候補 | 第二候補 | 使い分けの要点 |

Windows 11 / 10 | Defender 展開ツール | Intune が最も運用しやすい | |

Windows 7 / 8 | なし | 使用自体非推奨 | |

macOS | なし | 組織の管理ツール合わせた方がよい | |

Azure VM | Defender 展開ツール | AzureArcでサーバー管理/展開が一番運用しやすい | |

AWS/GCP VM オンプレサーバー | Defender 展開ツール | AzureArcでサーバー管理/展開が一番運用しやすい | |

非永続 VDI | なし | ローカルスクリプトも不可 | |

iOS/iPadOS | Defenderアプリ 単体サインイン | Intune以外は非推奨 | |

Android | Defenderアプリ 単体サインイン | Intune以外は非推奨 |

4. OS・環境別の具体的なオンボード手順

4-1. Microsoft Intune(Windows)

Defender ポータルへ移動します。

[システム] > [設定] > [エンドポイント] > [高度な機能]にある「Microsoft Intune 接続」を[オン]します。接続状態は Intune 側で有効になるまで最大 15 分程度かかります。

Intune 管理センターへ移動します。

[エンドポイント セキュリティ] > [エンドポイントでの検出と対応]を開きます。「Defender for Endpoint コネクタの状態」を確認し、「Defender for Endpoint コネクタが有効です」と表示されていることを確認します。

「エンドポイントでの検出と対応 (EDR) ポリシー」の画面で、「EDR policy for all devices」というポリシーがあるかを確認します。 ・上記ポリシーがある場合は、Intune初期設定時に「Intuneで管理している Windowsクライアント端末に自動的にEDRセンサーを起動してオンボード」するポリシーを有効にしていますので、割り当てられている全てのWindows端末が「次回同期時またはサインイン時」にオンボードが始まります。 ・上記ポリシーがない場合は、手動でポリシーを構成します。

オンボードの確認方法は以下の通りです。 (1)Defenderポータル [アセット] > [デバイス]にオンボードしたコンピューター名が表示されていれば オンボード成功です。 (2)Intune管理センター [エンドポイント セキュリティ] > [エンドポイントでの検出と対応]の「EDRオ ンボードの状態」タブを開きます。 オンボードした端末の「オンボードの状態」が「オンボード済み」という表示な らオンボード成功です。 (3)個別端末内:コマンドプロンプトで「sc query sense」と実行します。 「STATE : 4 RUNNING」という表示ならオンボード成功です。

4-2. Microsoft Intune(macOS)

Intune 管理センターへ移動します。

システム拡張機能を構成します。 [デバイス] > [macOS] > [構成] > [作成] > [新しいポリシー]

「プロファイルの種類」を「設定カタログ」を選択します。

[設定の追加] > [システム構成] > [システム構成拡張機能] > [許可済みのシステム拡張機能]にチェックする [インスタンスの編集]で1つのチーム識別子に対し2つの拡張機能を設定します。 チーム識別子:UBF8T346G9 拡張機能:com.microsoft.wdav.epsextとcom.microsoft.wdav.netext macOS端末またはmacOSユーザーが配置されているグループに割り当てます。 ※macOS用の動的デバイスグループを作成すると管理が簡単です

ネットワークフィルターを構成します。 GitHubリポジトリから「netfilter.mobileconfig」をダウンロードします。 ※macOSでは「.mobileconfig」のplistは1つのみサポートされます [デバイス] > [macOS] > [構成] > [作成] > [新しいポリシー]

「プロファイルの種類」を「テンプレート」 > 「カスタム」を選択します。 「展開チャネル」は、[デバイスチャネル]を選択します。 「構成プロファイル ファイル」で事前にダウンロードしたファイルを選択します。 macOS端末が配置されているグループに割り当てます。

フルディスクアクセスを構成します。 GitHubリポジトリから「fulldisk.mobileconfig」をダウンロードします。

[デバイス] > [macOS] > [構成] > [作成] > [新しいポリシー]

「プロファイルの種類」を「テンプレート」 > 「カスタム」を選択します。

「展開チャネル」は、[デバイスチャネル]を選択します。

「構成プロファイル ファイル」で事前にダウンロードしたファイルを選択します。

macOS端末が配置されているグループに割り当てます。

バックグラウンドサービスを構成します。 GitHubリポジトリから「background_services.mobileconfig」をダウンロードします。

[デバイス] > [macOS] > [構成] > [作成] > [新しいポリシー]

「プロファイルの種類」を「テンプレート」 > 「カスタム」を選択します。

「展開チャネル」は、[デバイスチャネル]を選択します。

「構成プロファイル ファイル」で事前にダウンロードしたファイルを選択します。

macOS端末が配置されているグループに割り当てます。

通知を構成します。 GitHubリポジトリから「notif.mobileconfig」をダウンロードします。

[デバイス] > [macOS] > [構成] > [作成] > [新しいポリシー]

「プロファイルの種類」を「テンプレート」 > 「カスタム」を選択します。

「展開チャネル」は、[デバイスチャネル]を選択します。

「構成プロファイル ファイル」で事前にダウンロードしたファイルを選択します。

macOS端末が配置されているグループに割り当てます。

アクセシビリティを構成します。 GitHubリポジトリから「accessibility.mobileconfig」をダウンロードします。

[デバイス] > [macOS] > [構成] > [作成] > [新しいポリシー]

「プロファイルの種類」を「テンプレート」 > 「カスタム」を選択します。

「展開チャネル」は、[デバイスチャネル]を選択します。

「構成プロファイル ファイル」で事前にダウンロードしたファイルを選択します。

macOS端末が配置されているグループに割り当てます。

Bluetoothアクセス許可を構成します。 GitHubリポジトリから「bluetooth.mobileconfig」をダウンロードします。

[デバイス] > [macOS] > [構成] > [作成] > [新しいポリシー]

「プロファイルの種類」を「テンプレート」 > 「カスタム」を選択します。

「展開チャネル」は、[デバイスチャネル]を選択します。

「構成プロファイル ファイル」で事前にダウンロードしたファイルを選択します。

macOS端末が配置されているグループに割り当てます。

Microsoft AutoUpdateを構成します。 GitHubリポジトリから「com.microsoft.autoupdate2.mobileconfig」をダウンロードします。

[デバイス] > [macOS] > [構成] > [作成] > [新しいポリシー]

「プロファイルの種類」を「テンプレート」 > 「カスタム」を選択します。

「展開チャネル」は、[デバイスチャネル]を選択します。

「構成プロファイル ファイル」で事前にダウンロードしたファイルを選択します。

macOS端末が配置されているグループに割り当てます。

EDRポリシーとAVポリシーを構成します。 Intuneフルプロファイルポリシーのxmlコードをコピーして「com.microsoft.wdav.xml」というファイルを作成します。 [デバイス] > [macOS] > [構成] > [作成] > [新しいポリシー]

「プロファイルの種類」を「テンプレート」 > 「カスタム」を選択します。

「展開チャネル」は、[デバイスチャネル]を選択します。

「構成プロファイル ファイル」で「com.microsoft.wdav.xml」を選択します。 macOS端末が配置されているグループに割り当てます。

Defenderアプリを配布します。 [アプリ] > [macOS] > [作成]でアプリの種類は[Microsoft Defender for Endpoint] macOS端末が配置されているグループに割り当てます。

Defenderポータルへ移動します。

[システム] > [設定] > [エンドポイント] > [デバイス管理] > [オンボーディング]を開きます。 OSは[macOS]を選択し、展開方法を[モバイルデバイス管理/Microsoft Intune]を選択します。 [オンボードパッケージのダウンロード]を押下します。 ダウンロードしたzipファイルをunzipします。

Intune管理センターへ移動します。

[デバイス] > [macOS] > [構成] > [作成] > [新しいポリシー] 「プロファイルの種類」を「テンプレート」 > 「カスタム」を選択します。

「展開チャネル」は、[デバイスチャネル]を選択します。

「構成プロファイル ファイル」で解凍したフォルダにある「WindowsDefenderATPOnboarding.xml」を選択します。 macOS端末が配置されているグループに割り当てます。

オンボードの確認方法は以下の通りです。 (1)Defenderポータル [アセット] > [デバイス]にオンボードしたコンピューター名が表示されていれば オンボード成功です。 (2)Intune管理センター [デバイス] > [macOS] > [構成] > 「15.で作成したポリシー名」を選択 します。 [レポートの表示]を選択し、ポリシーを配布した端末が「成功」という表示なら オンボード成功です。 (3)個別端末内:タスクバーにDefenderアイコンがあればオンボード成功です。

4-3.Defender 展開ツール

Defender ポータルへ移動します。

[システム] > [設定] > [エンドポイント] > [デバイス管理] > [展開パッケージ]を開きます。

[新しいDefender展開ツール]を押下します。ここでパッケージ名と有効期限を設定し[生成]を押下します。

「キー」を必ずコピーして保存します。この画面を閉じると2度と表示できないので気を付けてください。

[展開ツールのダウンロード]を押下して展開ツールをダウンロードします。

「Defender展開ツール」でオンボードしたいWindows端末へ「ダウンロードした展開ツール」と「キー」をコピーします。

コピーした展開ツールをunzipします。

解凍したフォルダにある「exe」ファイルをダブルクリックで実行します。 オンボードウィザードが開始されますので、画面の指示に従います。 Defender展開ツールの「キー」を入力し進みます。 「オンボードプロセスが完了」表示が出たら、[OK]を押下して終了します。

オンボードの確認方法は以下の通りです。 (1)Defenderポータル [アセット] > [デバイス]にオンボードしたコンピューター名が表示されていれば オンボード成功です。 (2)Intune管理センター [エンドポイント セキュリティ] > [エンドポイントでの検出と対応]の「EDRオ ンボードの状態」タブを開きます。 オンボードした端末の「オンボードの状態」が「オンボード済み」という表示な らオンボード成功です。 (3)個別端末内:コマンドプロンプトで「sc query sense」と実行します。 「STATE : 4 RUNNING」という表示ならオンボード成功です。

4-4. Defender for Cloud / Servers(Azure VM)

AzureポータルのDefender for Cloudにアクセスする。

[環境設定] > [対象のサブスクリプション] > [Defenderプラン] ・CSPM:Foundational CSPMを[オン] ・CWPP:サーバーを[オン] 「価格」:[プランの変更]で、プラン1とプラン2を選択可能 「監視対象」:[設定]で、セキュリティポリシーのコンポーネントを構成できます。 ※この時点で課金開始されます

※オンボード完了まで30分程度かかります

オンボードの確認方法は以下の通りです。 (1)Defenderポータル [アセット] > [クラウド]にオンボードしたコンピューター名が表示されていれば オンボード成功です。 ※Azure VMは「クラウドリソース」として扱われます (2)個別Azure VM [設定] > [拡張機能とアプリケーション]に、「MDE.Windows」「MDE.Linux」 と表示されていればオンボード成功です。

4-5. Defender for Cloud / Servers + Azure Arc (AWSまたはGCPのVMまたはオンプレサーバー)

AzureポータルのDefender for Cloudにアクセスする。

[環境設定] > [対象のサブスクリプション] > [Defenderプラン] ・CSPM:Foundational CSPMを[オン] ・CWPP:サーバーを[オン] 「価格」:[プランの変更]で、プラン1とプラン2を選択可能 「監視対象」:[設定]で、セキュリティポリシーのコンポーネントを構成できます。 ※この時点で課金開始されます ※オンボード完了まで30分程度かかります

オンボードの確認方法は以下の通りです。。 (1)Defenderポータル [アセット] > [デバイス]にオンボードしたコンピューター名が表示されていれば オンボード成功です。 (2)Azure Arc [マシン]の一覧で、「Defender拡張機能」が「有効」になっていればオンボード 成功です。

4-6.非永続 VDI / AVD

Defender ポータルへ移動します。

[システム] > [設定] > [エンドポイント] > [デバイス管理] > [オンボーディング]を開きます。OSを選択します。

「展開方法」で[非永続デバイス用のVDIオンボードスクリプト]を選択し、[オンボードパッケージのダウンロード]を押下します。

公式ドキュメントに記載の手順に沿ってオンボードします。

オンボードの確認方法は以下の通りです。。 (1)Defenderポータル [アセット] > [デバイス]にオンボードしたコンピューター名が表示されていれば オンボード成功です。 (2)個別端末内:コマンドプロンプトで「sc query sense」と実行します。 「STATE : 4 RUNNING」という表示ならオンボード成功です。

4-7.iOS/iPadOS(ABM+Intune管理端末)

この記事の対象は、ABM登録済みでIntuneに登録されたモバイル端末を対象としています。それ以外のiOS/iPadOS端末については、公式ドキュメントをご確認ください。

Intune 管理センターへ移動します。

[アプリ] > [iOS/iPadOS] > [作成] > [iOSストアアプリ]

[Microsoft Defender]と入力し、[日本]に変更します。

「Microsoft Defender: セキュリティ」を押下し、[選択]を押下します。

「最低限のオペレーティング システム」を[iOS 15.0]に変更します。

「割り当て」は[すべてのデバイス]を選択します。

[アプリ] > [構成] > [作成] > [マネージドデバイス]

「プラットフォーム」は[iOS/iPadOS]を選択し、 「対象アプリ」は[Microsoft Defender: セキュリティ]を選択します。

「構成設定の形式」は[構成デザイナーを使用する]を選択します。 「構成キー」:issupervised 「値の型」:文字列 「構成値」:{{issupervised}}

「割り当て」は[すべてのデバイス]を選択します。

「ControlFilterZeroTouch」から構成プロファイルをダウンロードします。

[デバイス] > [iOS/iPadOS] > [構成] > [作成] > [新しいポリシー] 「プロファイルの種類」:[テンプレート] > [カスタム]

「構成プロファイル ファイル」で事前にダウンロードした構成プロファイルを選択します。

「割り当て」は「すべてのデバイス」を選択します。

オンボードの確認方法は以下の通りです。 (1)Defenderポータル [アセット] > [デバイス]にオンボードしたモバイル端末名が表示されていれば オンボード成功です。 (2)Intune管理センター [エンドポイント セキュリティ] > [エンドポイントでの検出と対応]の「EDRオ

ンボードの状態」タブを開きます。

オンボードした端末の「オンボードの状態」が「オンボード済み」という表示な

らオンボード成功です。

4-8.Android(Android Enterprise+Intune管理端末)

この記事の対象は、Android EnterpriseとIntuneで登録/管理するフルマネージドモバイル端末を対象としています。それ以外の管理Android端末の登録手順については、公式ドキュメントをご確認ください。

Intune 管理センターへ移動します。

[デバイス] > [登録] > [Android] > [マネージドGoogle Play] 「状態」:「セットアップが完了していません」の表示を確認 「同意する」:チェックを入れる [今すぐGoogleに接続する]を押下して、アカウントを作成し登録して下さい。 成功すると「状態」:「セットアップ」の表示になります。

[デバイス] > [登録] > [Android] > [会社が所有する完全に管理されたユーザーデバイス] > [ポリシーの作成] 「トークンの種類」:[企業所有、フル マネージド (既定)] 「デバイス名のテンプレート」:[AND-{{SERIAL}}] 「デバイスグループ」:[なし]でOK 作成すると、ポリシーの「トークン」タブに、登録用QRコードが表示されます。

Android用動的Microsoft Entraグループを作成します。 (1)Entra管理センターへ移動します。 (2)[グループ] > [新しいグループ] 「グループの種類」:[セキュリティ] 「メンバーシップの種類」:[動的デバイス] [動的クエリの追加]を押下します。 「プロパティ」:[enrollmentProfileName] 「演算子」:[Equals] 「値」:「3.」の手順で作成したポリシー名 [保存] [作成]を押下します。

「Microsoft Defender」アプリ配布ポリシーを追加します。 (1)[アプリ] > [Android] > [作成] 「アプリの種類」:[マネージド Google Play アプリ] 検索ボックスに[Microsoft Defender]と入力して検索する [Microsoft Defender: ウイルス対策]を押下します。 [選択] > [同期]の順に押下します。 1分ほどで「Android のアプリ」に表示されます。

(2)[Microsoft Defender: ウイルス対策]を押下します。 [プロパティ]を押下し、「割り当て」の[編集]を押下します。 「必須」の[グループを追加]を押下し、「4.」の手順で作成したデバイスグループ を選択し[保存]を押下します。

「Microsoft Defender」アプリの構成とオンボード設定を構成します。 (1)[アプリ] > [構成] > [作成] > [マネージドデバイス] 「プラットフォーム」:[Android Enterprise] 「プロファイルの種類」:[フル マネージド、専用、会社所有の仕事用プロファイ ルのみ] 「対象アプリ」:[対象アプリ] > [Microsoft Defender: ウイルス対策] (2)「アクセス許可」の[追加]を押下します。 [位置情報へのアクセス (細かい)]と[通知の投稿]を選択します。 「アクセス許可の状態」を[自動許可]に変更します。 (3)「構成設定の形式」を押下し、[構成デザイナーを使用する] > [追加]を押下しま す。 [Low touch onboarding]と[User UPN]を選択します。 「Low touch onboarding」の「構成値」を[1]にします。 「User UPN」の「値の型」を[variable]に変更し、 「構成値」を[ユーザープリンシパル名(UPN)]に変更します。 (4)「割り当て」は、「4.」の手順で作成したデバイスグループを選択します。

「Always on VPN」を構成します。 (1)[デバイス] > [Android] > [構成] > [作成] > [新しいポリシー] 「プラットフォーム」:[Android Enterprise] 「プロファイルの種類」:[テンプレート] > [フル マネージド、専用、会社所有 の仕事用プロファイル] > [デバイスの制限] (2)「接続」を展開します。 「フル マネージド、専用、会社所有の仕事用プロファイル デバイス」の 「Always On VPN (仕事用プロファイル レベル)」を[有効にする]に変更します。 「VPN クライアント」:[カスタム] 「パッケージ ID」:[com.microsoft.scmx] (3)「割り当て」は、「4.」の手順で作成したデバイスグループを選択します。

IntuneへAndroid端末を登録します。 (1)初期化されたAndroid端末を用意。(※対応端末は推奨リストに載っています) (2)電源を入れると「ようこそ画面」で6回タップするとカメラが起動しますので、 「3.」の手順で作成したQRコードを読み取ります。 WiFi接続をします。 初期セットアップが走ります。

オンボードの確認方法は以下の通りです。 (1)Defenderポータル [アセット] > [デバイス]にオンボードしたモバイル端末名が表示されていれば オンボード成功です。 (2)Intune管理センター [エンドポイント セキュリティ] > [エンドポイントでの検出と対応]の「EDRオ

ンボードの状態」タブを開きます。

オンボードした端末の「オンボードの状態」が「オンボード済み」という表示な

らオンボード成功です。

5.トラブルシューティング

公式ドキュメントを参照の上、以下のチェック項目を確認してください。

MDEライセンスが、ユーザーまたは端末に正しく割り当てられているかどうか?

OS / バージョン対応に合ったオンボード方式かどうか? HomeからProにアップグレードした端末やSenseがインストールされていない場合は 管理者権限のコマンドプロンプトで以下を実行します。※1行 「DISM /online /Add-Capability /CapabilityName:Microsoft.Windows.Sense.Client~~~~」

Senseサービスが有効かどうか? Windows:「sc query sense」 macOS:「mdatp health」 Linux:「mdatp health」

イベントログでエラーはなしかどうか? [イベントビューアー] > [アプリケーションとサービス ログ] > [Microsoft] > [Windows] > [SENSE] > [操作] > [現在のログフィルター] [フィルター]タブの「イベントレベル」:[重大]、[警告]、[エラー]を選択。

端末またはプロキシから特定の宛先へ443通信が許可されているかどうか? クライアントアナライザーを使う。

24時間経ったかどうか?

6. テストアラートの発報確認

OS毎に以下の方法でテストアラートが発報されるか確認する。

OS | テスト方法 |

Windows 11 / 10 Windows 7 / 8 Windows Server 2019 / 2025 Windows Server 2008 / 2012 / 2016 | Powershellで次のコマンドを実行。 「powershell -EncodedCommand SQBFAFgAIAAoAE4AZQB3AC0ATwBiAGoAZQBjAHQAIABOAGUAdAAuAFcAZQBiAEMAbABpAGUAbgB0ACkALgBEAG8AdwBuAGwAbwBhAGQAUwB0AHIAaQBuAGcAKAAnAGgAdAB0AHAAOi8vADEAMgA3AC4AMAAuADAALgAxAC8AdABlAHMAdAAnACkA」 |

macOS | ターミナルで次のコマンドを実行。 「curl -o ~/Downloads/eicar.com.txt https://secure.eicar.org/eicar.com.txt」 |

Linux | ターミナルで次のコマンドを実行。 「curl -o eicar.com.txt https://secure.eicar.org/eicar.com.txt」 |

iOS/iPadOS | フィッシングテストページにアクセスします。 |

Android | フィッシングテストページにアクセスします。 |

7.まとめ

IntuneやAzure Arc等のMDMソリューションと連携したオンボード方式が一番安定します。

コメント